認証情報や個人情報を根こそぎ抜き取るChrome拡張機能が報告される…ストア上では「おすすめ」表記も

Chrome ウェブストアに公開されているブラウザ拡張機能「Get cookies.txt」が故意的にCookieから取得したログイン情報や個人情報を外部サーバーに送信するスパイウェアであることが発覚した。

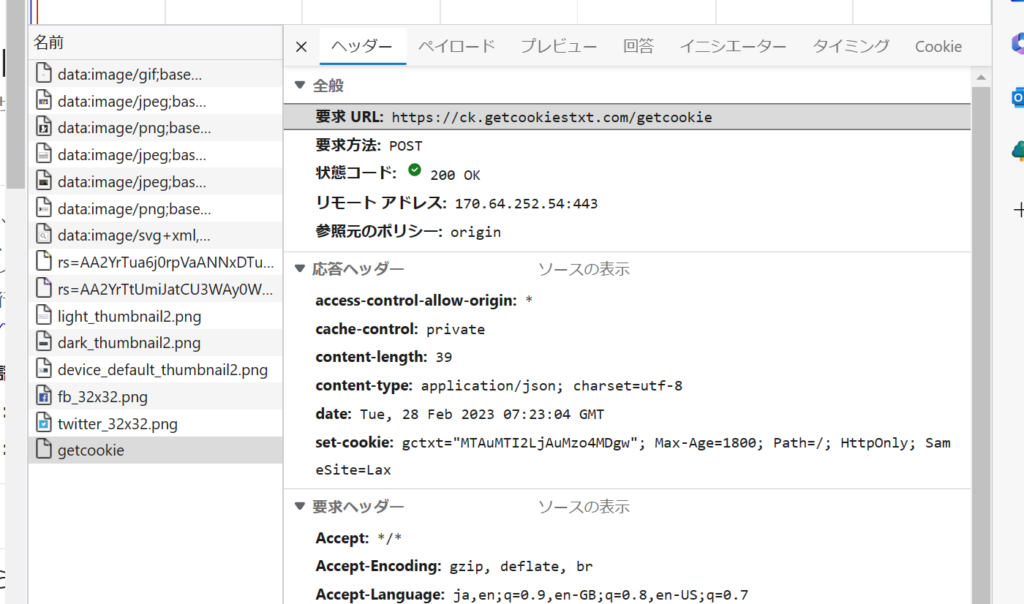

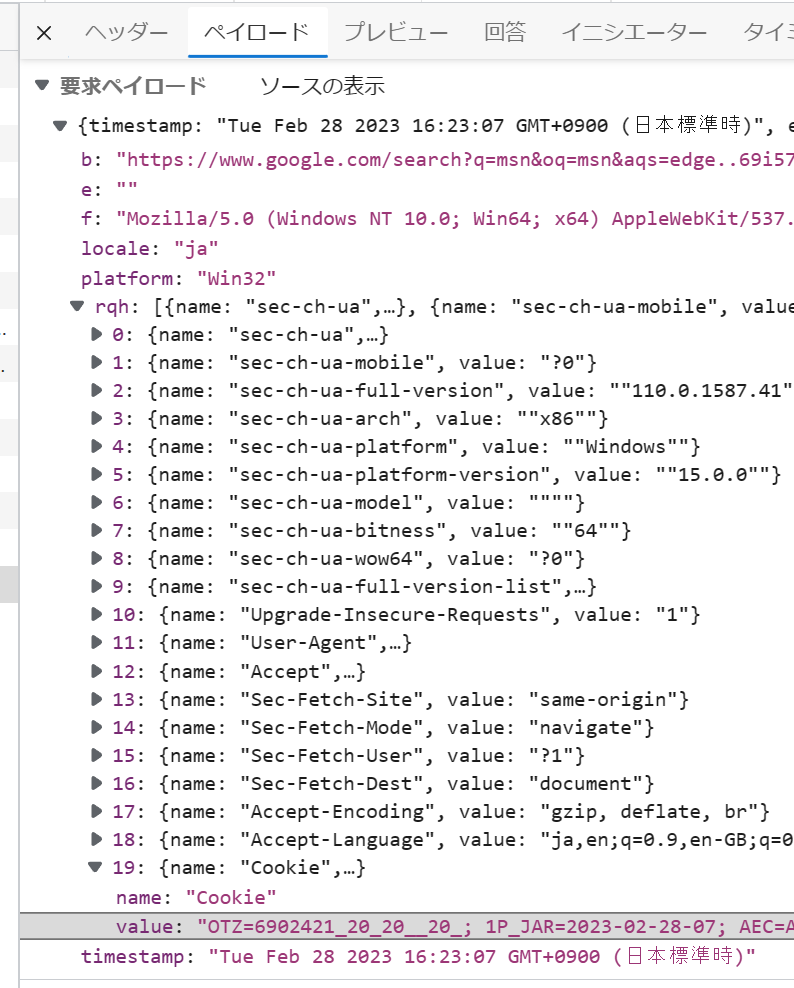

Chrome拡張機能として動作する「Get cookies.txt」。インストール後すぐにCookieから収集したすべてのデータを開発者のサーバーに送信し始めたことが報告されており、閲覧したページのURLはもちろんのこと、ログインセッションを管理するCookie情報も丸ごと全部送信していることが調査でも確認された。

※追記:新たに追加された「送信機能」はGoogle Chrome側の将来的な仕様変更への対応であると開発者がプライバシーポリシーにて言及しています

Cookieとは、ウェブサイトが閲覧者のコンピュータに保存する文字列データのことで、閲覧者が同じサイトに戻った際にアカウント情報を記憶したり、広告のターゲットを絞ったりするために使われる。つまり、このCookieデータが第三者に流出してしまうと、アカウントの乗っ取りなどに悪用される恐れが非常に高まる。

※本記事の作成にあたり、仮想環境を用いセキュリティ対策を講じた上で検証しています。絶対に真似しないでください

10万DL超で「おすすめ」タグも付与…

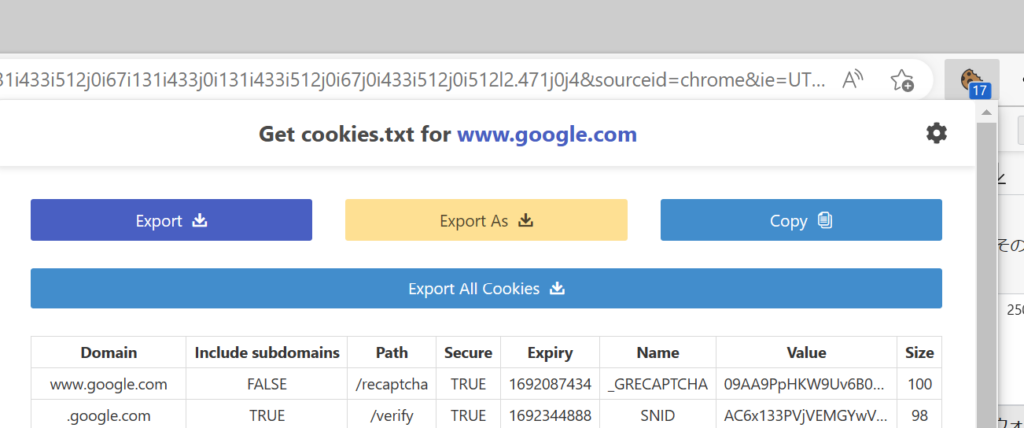

この拡張機能は元々、ブラウザに保存されているログイン情報やユーザーデータを「Netscape Cookie ファイル形式」へエクスポートするソフトウェアで、主にYouTub動画をダウンロードするソフトウェア「youtube-dl」に認証情報を渡す用途などに用いられていた。

一部の海外ユーザーの報告によると、この拡張機能が不正にCookieを送信するようになったのはおよそ1ヶ月前にリリースされたアップデート以降であるとしており、すでにこの拡張機能をインストールしている多くのユーザーは、個人情報が流出したことに気付いていない可能性が高い。

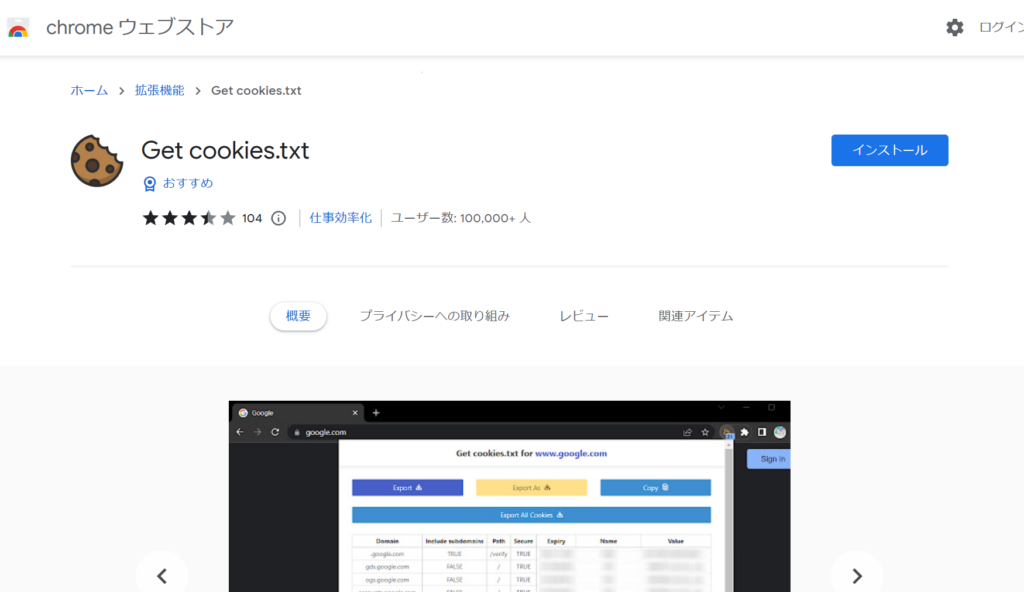

拡張機能のダウンロード数は10万を超えており、日本語での個人ブログでの紹介記事も少なからず見受けられた。また、Chrome拡張機能のインストールページには一定の推奨基準を満たしたら表示される「おすすめ」マークも表示されており一見スパイウェアだと判別できないようになっている。

なお、レビュー欄には「The extension has become spyware! Sends every URL you visit to a remote server.」といったインストールを辞めるよう訴えるユーザーも見受けられたものの、執筆時点ではインストール可能な非常に危険な状態。弊社からもGoogle側への報告をおこおなっており、早急の対応が望まれる。

また、万が一本拡張機能をインストールしている方は今すぐアンインストールを行い、パスワードの変更や二段階認証の設定、ログインセッションの切断といった考えうるセキュリティ対策を講じていただきたい。

Photo by Joan Gamell

購読

購読 配信

配信 RSS

RSS